الوحدة الرابعة

أمن المعلومات والتشفير

Information Security and Crypotography

الفصل الثاني : أمن الانترنت

البرامج والتطبيقات المستخدمة في تكنولوجيا المعلومات والاتصالات للأفراد والمؤسسات والحكومات منها : ماهو مجاني ومنها ما هو غير معروف المصدر ومنها ماهو مفتوح أي - يمكن استخدامه على أجهزة مختلفة - كما انتشرت البرامج المقرصنة والمعلومات الخاصة بكيفية اقتحام المواقع فكان لا بد من إيجاد وسائل تعمل على حماية ) الويب ) واحدّ من الاعتداءات والأخطار التي تهددها

أولاً : الاعتداءات الالكترونية على الويب

من هذه الاعتداءات :

- الاعتداء الالكتروني على متصفح الانترنت Browsers Attack

- الاعتداء الالكتروني على البريد الالكترونيE-mail Attack

- 1 الاعتداءات الالكترونية على متصفحات الانترنت

متصفح الانترنت

- برنامج ينقل المستخدم لصفحة ويب التي يريدها بمجرد كتابة العنوان URL والضغط على زر الذهاب فيمكّنه من مشاهدة معلومات الموقع المطلوب

يتعرض متصفحات الانترنت للكثير من الأخطار لأنها قابلة للتغيير دون ملاحظة ذلك من قبل المستخدم ويمكن ان يتم هذا الاعتداء من خلال

- الاعتداء عن طريق ( كود ) بسيط

يمكن اضافته إلى المتصفح و باستطاعته القراءة و النسخ وإعادة الارسال لأي شيء يقوم بإدخاله من قبل المستخدم ويتمثل التهديد بالقدرة عى الوصول للحسابات المالية والبيانات الحساسة الأخرى

- توجيه المستخدم لصفحة أخرى غير الصفحة التي يريدها

- 2 الاعتداءات الالكترونية على البريد الالكتروني

وصول رسائل إلى البريد الالكتروني قد تكون الرسائل مزيفة يسهل اكتشافه والبعض الآخر اسُتخدم بطرق احترافية .

يحاول المعتدي التعامل مع الأشخاص قليلي الخبرة حيث يقدم عروض شراء بعض المنتجات بأسعار زهيدة أو رسائل تحمل عنوان كيف تصبح ثرياً وهذه الرسائل تحتوي روابط يتم الضغط عليها للحصول على مزيد من المعلومات وغيرها من الرسائل المزيفة والمضللة التي تحتاج إلى وعي من المستخدم

ثالثاً : تقنية تحويل العناوين الرقمية

هي التقنية التي تعمل على إخفاء العنوان الرقمي للجهاز في الشبكة الداخلية ليتوافق مع العنوان المعطى للشبكة ومن ثم فإن الجهاز الداخلي غير معروف بالنسبة إلى الجهات الخارجية

وفائدته أنه يُسهم في حمايته من أي هجوم قد يُشن عليه بناءً على معرفة العناوين الرقمية وهي إحدى الطرائق المستخدمة لحماية المعلومات من الاعتداءات الالكترونية

ويتم ذلك من خلال

1 - العناوين الرقمية الالكترونية IP Address

لكل جهاز حاسوب أو هاتف خلوي عبر سبكة الانترنت عنوان رقمي خاص به يميزه عن غيره يسمى Internet Protocol Address ( IP Address )

أنواع عناوين الانترنت IP Address

- عنوان الانترنت IP4 :

يتكون من أربعة مقاطع يفصل بينها النقاط وكل مقطع من هذه المقاطع يتضمن رقماً من 0 – 255 كالمثال الآتي : 215 . 002 . 004 . 216

بسبب التطور الهائل في أعداد مستخدمي الانترنت ظهرت الحاجة إلى عناوين الكترونية أكثر وطوّرت هذه العناوين لما يُسمّى بـــــ

- عنوان الانترنت IPV6 هو عنوان الانترنت الذي يستخدم ثمانية مقاطع بدل من أربعة مقاطع

لكن أيضاً IPV6 لا يكفي لإتاحة عدد هائل من العناوين الرقمية ولحل هذه المشكلة أيضاً تم ايجاد ما يسمّى بـــ تقنية تحويل العناوين الرقمية( NAT )

- تقنية تحويل العناوين الرقمية( NAT )

تتمتع أيانا (IANA) بالسلطة المسؤولة عن منح أرقام الانترنت المخصصة لإعطاء العناوين الرقمية للاجهزة على الانترنت

وبسبب قلة أعداد هذه العناوين مقارنة بعدد المستخدمين فإنها تعطي الشبكة الداخلية عنواناً واحداً ( او مجموعة عناوين ) ويكون معروفاً لها عند التعامل في شبكة الانترنت

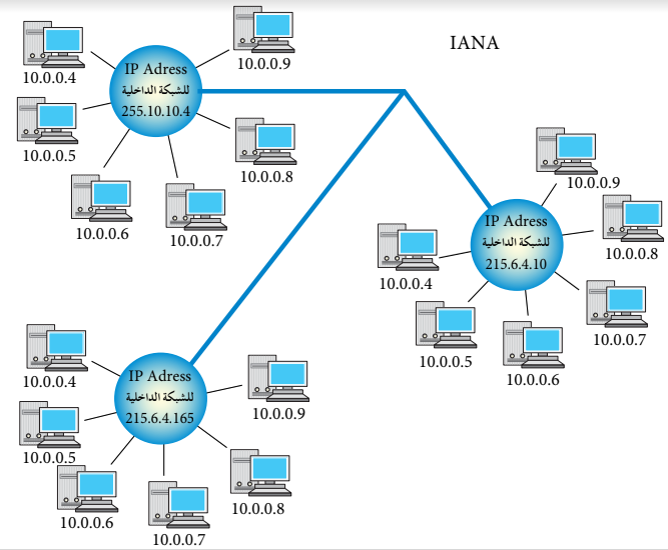

مثلا كالشكل الآتي

الشكل ( 4 - 2 ) العناوين الرقمية للشبكات والأجهزة

يبين الشكل ( 4 - 2) وجود ثلاث شبكات داخلية ، وكل شبكة مُنحت عنواناً خاصاً على الانترنت مختلفا عن العناوين الأخرى

مثلاً العنوان 255.10.10.4 هو لشبكة على الانترنت وهذا العنوان لا يمكن ان يُمنح لشبكة أخرى وكذلك الأمر بالنسبة للعنوانين 215.6.4.10 و 215.6.4.165

تُعطي الشبكة الداخلية كل جهاز داخل الشبكة عنواناً رقمياً لغرض الاستخدام الداخلي فقط ولا يعترف بهذا العنوان خارج الشبكة ، وهذا يعني أن العنوان الرقمي للجهاز داخل الشبكة كما في الشكل ( 4 - 2 )

يمكن ان يتكرر العنوان الرقمي للجهاز في أكثر من شبكة داخلية مثل العنوان 10.0.0.8 لكن العنوان الرقمي للشبكة الداخلية لن يتكرر

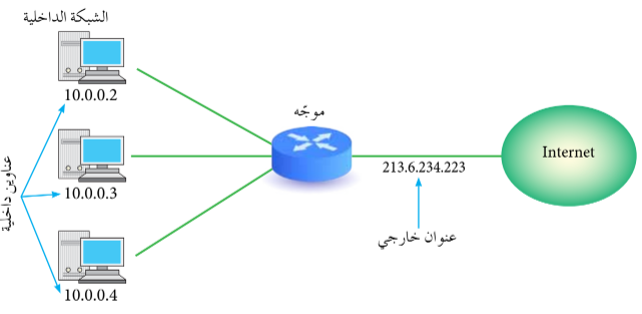

عند رغبة أحد الاجهزة بالتواصل مع جهاز خارج الشبكة الداخلية تقوم تقنية تحويل العناوين الرقمية NAT بتعديل العنوان الرقمي الخاص بالجهاز وذلك باستخدام جهاز وسيط إما موجه Router أو جدار نار Firewall

بحيث يحوّل الجهاز الوسيط) الموجه أو الجدار الناري ) العنوان الرقمي الداخلي لعنوان رقمي خارجي و يسجل ضمن سجل متابعة خاص

الشكل ( 4 - 3 ) تقنية تحويل العناوين الرقمية

3 - آلية عمل تقنية تحويل العناوين الرقمية

تعمل تقنية تحويل العناوين الرقمية بعدة آليات منها :

- النمط الثابت للتحويل : يتم تخصيص عنوان رقمي خارجي لكل جهاز داخلي وهو عنوان ثابت لا يتغير

- النمط المتغير للتحويل : في الجهاز الوسيط عدد محدود من العناوين الخارجية ولكنها غير كافية لعدد الأجهزة في الشبكة فعند رغبة أحد الأجهزة بالتراسل خارجياً فإنه يتواصل مع الجهاز الوسيط الذي يعطيه عنواناً خارجياً مؤقتاً لحين انتهاء عملية التراسل و عند انتهاء عملية التراسل يفقد الجهاز الداخلي هذا العنوان ويصبح متاحاً للأجهزة الأخرى و هذا سبب اختلاف IP Address للجهاز نفسه عند تراسله أكثر من مرة