مفهوم خصوصية البيانات وأهمية حمايتها

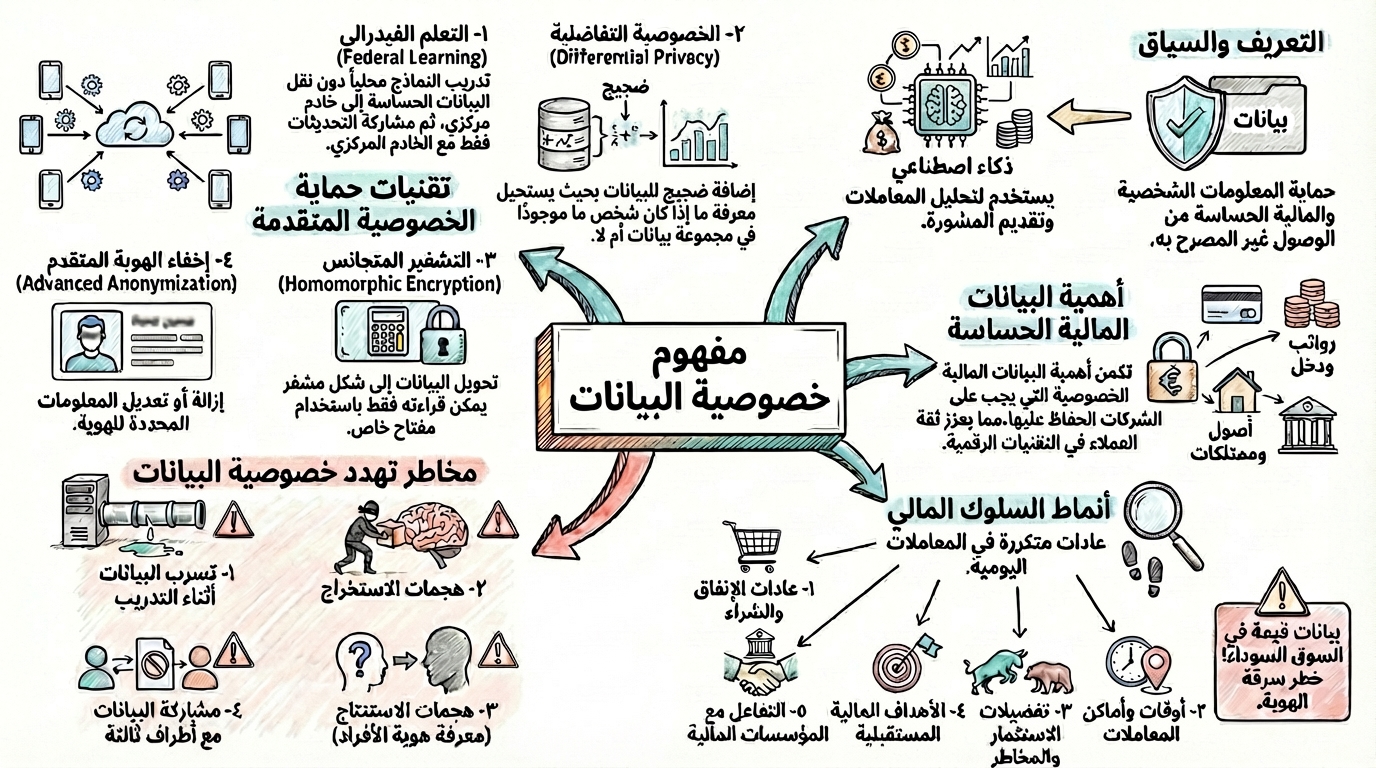

مفهوم خصوصية البيانات (Data Privacy): هي حماية المعلومات الشخصية والبيانات المالية الحساسة من الوصول غير المصرح به، وضمان استخدامها بصورة قانونية وآمنة.

أهمية حماية البيانات المالية: تُحتم الخصوصية على الشركات والمؤسسات حفظ البيانات وحمايتها من الاختراق أو القرصنة، مما يعزز ثقة العملاء ويحفزهم لاستخدام التقنيات الرقمية بأمان.

❓ لماذا تعد البيانات المالية شديدة الحساسية؟

لأنها تكشف تفاصيل دقيقة عن وضع الأفراد اقتصادياً واجتماعياً.

عناصر البيانات المالية المباشرة تشمل:

- أرقام الحسابات المصرفية وكلمات المرور.

- الدخل الشهري، والراتب السنوي، وقيمة الخصم.

- تفاصيل بطاقات الائتمان، والأصول والممتلكات، والاستثمارات.

- تفاصيل الديون والقروض والالتزامات المالية.

ثانياً: أنماط السلوك المالي

مفهوم أنماط السلوك المالي: هي مجموعة من العادات والتصرفات المتكررة التي يواظب عليها الأفراد أو المؤسسات في التعاملات المالية اليومية (تشمل طرائق الإنفاق، الادخار، الاستثمار، والتفاعل مع المؤسسات).

الجوانب الخمسة لأنماط السلوك المالي

| # | الجانب المالي | التوضيح من خلال الأمثلة |

|---|---|---|

| 1 | عادات الإنفاق والشراء | ماهية المشتريات، أنواعها، تكرارها، وحجم الإنفاق الشهري. |

| 2 | الأوقات والأماكن | توقيت سحب الأموال أو استخدام البطاقات، والأماكن التي يُنفق فيها المال. |

| 3 | تفضيلات الاستثمار | التوجه نحو الاستثمارات الآمنة أو تقبل المخاطر المرتفعة. |

| 4 | الأهداف والخطط المستقبلية | الادخار للتقاعد، أو شراء منزل. |

| 5 | التفاعل مع المؤسسات | التعامل مع البنوك، التطبيقات الاستثمارية، والمحافظ الرقمية. |

المخاطر المهددة لخصوصية البيانات

يتضمن استخدام الذكاء الاصطناعي التوليدي أربعة مخاطر رئيسية:

| أولاً: تسريب البيانات أثناء التدريب | التوضيح: حفظ البيانات الحقيقية في ذاكرة النموذج وظهورها لاحقاً. مثال: ما حدث لشركة (Samsung)؛ حين استخدم الموظفون (ChatGPT) لمراجعة كود برمجي، فسُربت معلومات حساسة. |

| ثانياً: الهجمات الاستخراجية | (Extraction Attacks): امتلاك المهاجمين تقنيات متطورة تمكنهم من استخراج بيانات التدريب بشكل مباشر من النماذج. |

| ثالثاً: التحليل الاستنتاجي | (Inference Attacks): استنتاج معلومات حساسة عن طريق تحليل أنماط استجابة النموذج لتحديد وجود شخص ما في البيانات من عدمه. |

| رابعاً: مشاركة البيانات مع طرف ثالث | التوضيح: احتفاظ التطبيقات التجارية بحق استخدام البيانات المدخلة لتحسين خدماتها أو مشاركتها، مما يعرض الخصوصية للخطر. |

التقنيات المتقدمة لحماية الخصوصية

1. التعلم الفيدرالي (Federated Learning):

المفهوم: تدريب النماذج محلياً على أجهزة المستخدمين، ومشاركة "التحديثات فقط" مع الخادم المركزي.

مزاياه: (أ) بقاء البيانات في الجهاز. (ب) الحد من مخاطر التسرب. (ج) الاستفادة من البيانات دون انتهاك الخصوصية. (د) التوافق مع القوانين.

2. الخصوصية التفاضلية (Differential Privacy):

المفهوم: إضافة "ضوضاء" (تغييرات صغيرة محسوبة) للبيانات لتظل التحليلات العامة مفيدة دون معرفة تفاصيل الأفراد.

آلية العمل: إضافة ضوضاء ← إخفاء الإسهامات الفردية ← الحفاظ على دقة النتائج ← تدعيم الخصوصية رياضياً.

مثال: التعديل على قاعدة بيانات إنفاق العملاء بحيث يظل "متوسط الإنفاق" صحيحاً، ويتعذر معرفة وجود "أحمد" أو "ليلى".

3. التشفير المتجانس (Homomorphic Encryption):

المفهوم: إجراء عمليات حسابية على البيانات وهي "مشفرة" من دون حاجة إلى فك التشفير.

تطبيقاته: تحليل مخاطر القروض، إجراء حسابات آمنة، مشاركة البيانات بين البنوك.

مثال: يمكن لبنكين التعاون على تحليل بيانات العملاء من دون أن يكشف أحدهما بيانات عملائه للآخر.

4. إخفاء الهوية (Advanced Anonymization):

المفهوم: تقنية تتيح إزالة أي معلومات قد تؤدي إلى تحديد هوية الأشخاص، لكي تظل هوية الأفراد محمية حتى لو كانت البيانات متاحة للآخرين.